Configurar um login único para seus usuários internos

Objetivos de aprendizagem

Após concluir este módulo, você estará apto a:

- Criar uma ID de federação.

- Configurar um login único de um terceiro provedor de identidade.

- Conhecer as ferramentas usadas para solucionar as solicitações SAML.

Logon único

Sua URL de login do Meu domínio facilita para os funcionários fazerem login na sua organização do Salesforce com uma URL que seja segura e fácil de lembrar.

Quer facilitar as coisas ainda mais para que eles não precisem nem fazer o login? Basta configurar o logon único (SSO).

O SSO oferece várias vantagens.

- Você passará menos tempo gerenciando senhas.

- Seus funcionários economizarão tempo por não precisarem fazer o login manual no Salesforce. Sabia que os usuários levam de cinco a vinte segundos para fazer o login de um aplicativo online? Esses segundos vão se acumulando.

- Mais gente usa o Salesforce. Os usuários podem distribuir links para os registros e relatórios do Salesforce, e os destinatários desses materiais poderão abri-los com apenas um clique.

- É possível gerenciar o acesso a dados confidenciais a partir de um único lugar.

Nesta unidade, veremos como configurar SSOs de entrada – por meio dos quais os usuários façam o login em algum outro lugar, como um aplicativo on-premise, e depois acessem o Salesforce sem fazer o login. Também é possível definir SSOs de saída, por meio dos quais os usuários façam o login do Salesforce e depois acessem outros serviços sem repetir o processo.

Tenha a MFA em mente

Você se lembra do requisito de MFA que mencionamos na primeira unidade? Isso mesmo, ele também se aplica aos usuários de SSO. Mesmo que seus funcionários acessem o Salesforce por meio de um aplicativo on-premise ou de um provedor de identidade de SSO, eles precisam completar a MFA primeiro.

Embora não abordemos como aplicar a MFA a usuários de SSO aqui, pode ter certeza de que existe um modo fácil de fazer isso. Para utilizar o serviço MFA incluído no Salesforce para a configuração de sua SSO, consulte Utilizar a MFA do Salesforce para SSO na Ajuda do Salesforce. Ou, se seu provedor SSO oferecer um serviço MFA, você pode exigir a MFA quando seus usuários fizerem login em seu provedor em vez de quando eles acessarem o Salesforce.

Configurar o SSO de entrada com um provedor de identidade de terceiros

Vamos começar a configurar o SSO de entrada com um provedor de identidade de terceiros.

O chefe do seu departamento de TI, Sean Sollo, pede para você configurar os usuários do Salesforce com um SSO para que eles possam fazer o login da sua organização do Salesforce com as credenciais da rede da Jedai. Nesta seção, mostraremos um passo a passo de como configurar um SSO para a nova funcionária da Jedai Tech, Cê Treispeo. Você configurará um SSO de entrada usando o aplicativo da Web Axiom Heroku como provedor de identidade.

Parece que eu estou falando grego? Não se preocupe, é mais fácil do que parece! Melhor dividir o processo em alguns passos mais simples.

- Crie uma ID de federação para cada usuário.

- Defina as configurações de SSO no Salesforce.

- Defina as configurações do Salesforce no provedor de SSO.

- Confira se está tudo funcionando.

Passo 1: Criar uma ID de federação

Ao configurar um SSO, usamos um atributo único para identificar cada usuário. Esse atributo é o link que conecta os usuários do Salesforce com o terceiro provedor de identidade. Você pode usar um nome de usuário, uma ID de usuário ou uma ID de federação. No exemplo em questão, vamos usar uma ID de federação.

E não é o que você está pensando: as IDs de federação não servem para organizações de viagem interestelar com segundas intenções. Esse é apenas um termo usado na área de identidade para mencionar uma ID única por usuário.

Em geral, atribuímos uma ID de federação ao configurar uma conta de usuário. Quando você configura um SSO no seu ambiente de produção, é possível atribuir uma ID de federação para vários usuários de uma vez com ferramentas como o Data Loader do Salesforce. Por enquanto, vamos configurar uma conta para a nova funcionária da Jedai Tech, Cê Treispeo.

- Em Setup (Configuração), insira

Users(Usuários) na caixa Busca rápida e selecione Users (Usuários).

- Clique em Editar ao lado do nome da Cê.

- Em Single Sign On Information (Informações do logon único), insira o ID de federação:

sia@jedeye-tech.com. Dica: Uma ID de federação deve ser exclusiva para cada usuário em uma organização. É por isso que o nome de usuário é importante. Mas se o usuário pertence a várias organizações, use a mesma ID de federação para ele em cada organização.

- Clique em Save (Salvar).

Passo 2: Configurar seu provedor SSO no Salesforce

Seu prestador de serviços precisa saber sobre seu provedor de identidade e vice-versa. Nesta etapa, você está do lado do Salesforce fornecendo informações sobre o provedor de identidade que, no caso em questão, é o Axiom. Na próxima etapa, você passará informações sobre o Salesforce para o Axiom.

Da parte do Salesforce, definiremos as configurações SAML. O protocolo SAML é usado pelo Salesforce Identity para implementar SSO.

Dica: Você trabalhará tanto na sua organização de desenvolvimento do Salesforce quanto no aplicativo Axiom. Mantenha ambos abertos em janelas diferentes do navegador para poder copiar e colar informações entre os dois.

- Em uma nova janela do navegador, acesse https://axiomsso.herokuapp.com.

- Clique em Teste e provedor de identidade SAML.

- Clique em Baixar o certificado do provedor de identidade. Você carregará esse certificado para a organização do Salesforce mais tarde; portanto, não esqueça onde ele foi armazenado.

- Na sua organização do Salesforce, em Setup (Configuração), insira

Single(Único) na caixa Quick Find (Busca rápida) e selecione Single Sign-On Settings (Configurações de logon único).

- Clique em Editar.

- Selecione Habilitar SAML.

- Clique em Salvar.

- Em Configurações de logon único SAML:

- Clique em Novo.

- Insira estes valores:

- Nome:

Axiom Test App(Aplicativo de teste do Axiom) - Emissor:

https://axiomsso.herokuapp.com - Certificado do provedor de identidade: escolha o arquivo baixado na terceira etapa.

- Método de assinatura de solicitação: Selecione RSA-SHA1.

- Tipo de identidade SAML: selecione A declaração contém a ID de federação do objeto do usuário.

- Localização da identidade SAML: selecione A identidade está no elemento NameIdentifier da instrução Assunto.

- Vinculação de solicitação iniciada pelo prestador de serviços: selecione Redirecionamento HTTP.

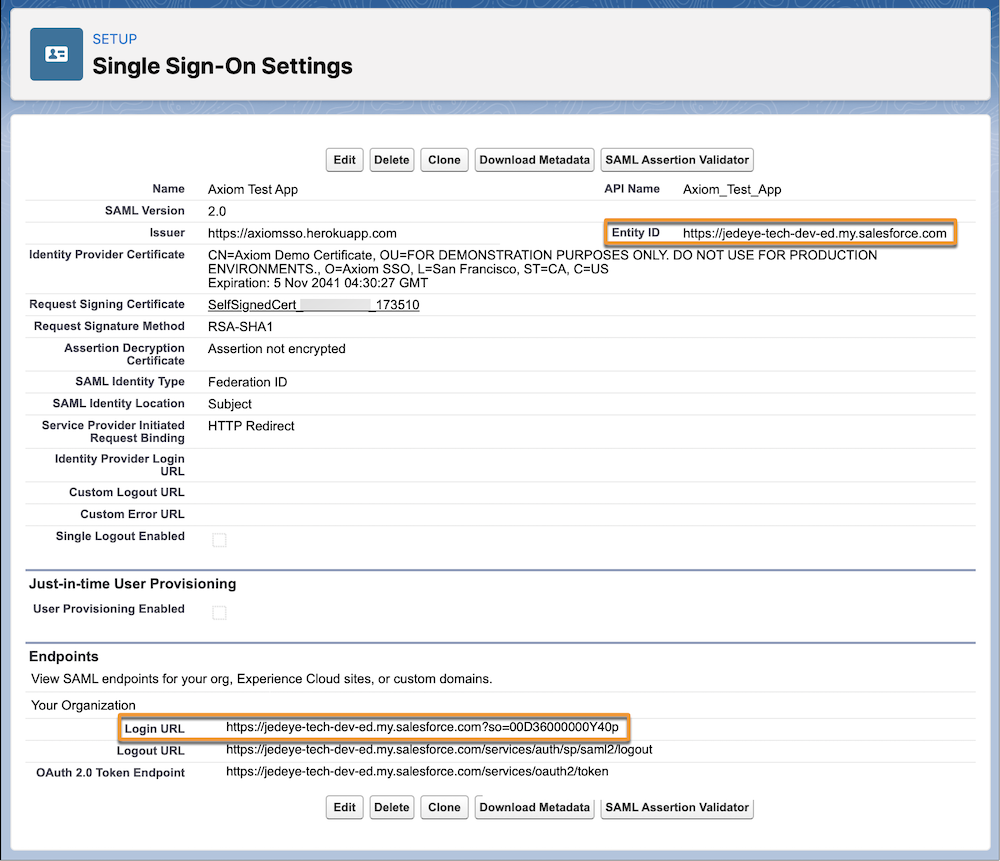

- ID de entidade: Insira a URL do Meu domínio, que é exibida na página de configuração do Meu domínio da sua organização. Verifique se a ID da entidade inclui "https" e faz referência ao domínio do Salesforce. Ela deverá ficar mais ou menos assim: https://mydomain-dev-ed.develop.my.salesforce.com.

- Clique em Salvar e deixe a página do navegador aberta.

Passo 3: Conectar seu provedor de identidade ao Salesforce

Agora que você já configurou o Salesforce para saber sobre o provedor de identidade (Axiom), você ensinará o provedor de identidade sobre seu prestador de serviços (o Salesforce).

Basta preencher alguns campos no seguinte formulário do Axiom. Facílimo. Já que você vai fornecer configurações SSO do Salesforce, deixe duas janelas do navegador abertas: uma para o Salesforce, outra para o Axiom.

- Volte para o aplicativo da Web do Axiom. Caso o aplicativo não esteja aberto em uma janela do navegador, acesse https://axiomsso.herokuapp.com.

- Clique em Teste e provedor de identidade SAML.

- Clique em Gerar uma resposta SAML.

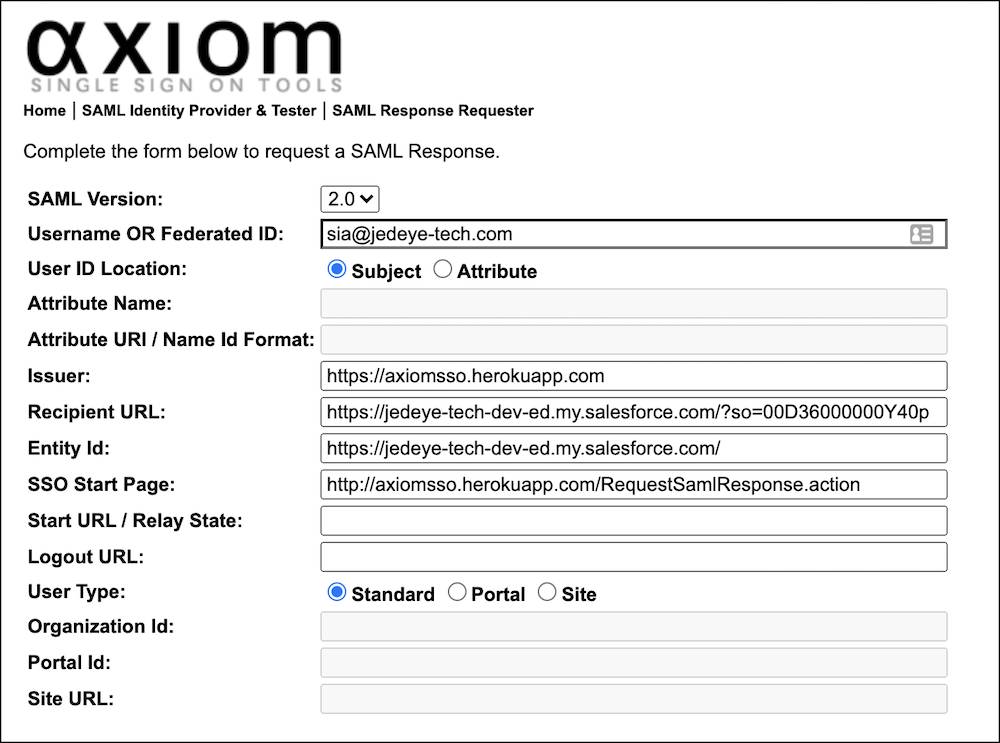

- Insira os valores a seguir. Deixe os outros campos como estão.

- Versão SAML: 2.0

- Nome de usuário ou ID federativa: A ID da federação da página de usuário do Salesforce da Cê

- Emissor:

https://axiomsso.herokuapp.com - URL de recepção: A URL da página Configurações de logon único SAML do Salesforce. Não encontrou? Está na parte inferior da página (na seção Pontos de extremidade) com o nome URL de Login.

- ID de entidade: A ID de entidade na página Configurações de logon único SAML do Salesforce.

Quando terminar esse processo, a página de configurações do Axiom ficará mais ou menos assim:

Passo 4: Conferir se está tudo funcionando

Ok, agora que todos os elementos já foram configurados, vamos averiguar se está tudo funcionando. Qual é a prova de fogo? Ver se o login dá certo, claro.

- Na janela de configurações do navegador do Axiom, clique em Solicitar uma resposta SAML (bem lá para baixo na janela).

- O Axiom gerará a declaração SAML no XML. Parece uma linguagem usada por um robô para se comunicar com vaporizadores de umidade de um posto avançado no deserto? Confira de novo. Você pode ver que não está tão ruim assim. Para chegar nas informações do seu interesse, vá descendo pelo XML.

- Clique em Login.

Se tiver dado tudo certo, você estará conectado como Cê na sua página inicial do Salesforce. O aplicativo Axiom faz seu login na organização do Salesforce como usuário que tem uma ID de federação.

Parabéns! Você acabou de configurar o SSO do Salesforce para seus usuários que forem acessar o Salesforce de outro aplicativo.

Recursos

- Ajuda do Salesforce: Fluxos de SSO SAML

- Ajuda do Salesforce: Configurar o Salesforce como provedor de serviços com Logon único SAML

- Vídeo do Salesforce: Configurar o Logon único SAML com o Salesforce como provedor de identidade