Learn About Authentication for Subagents and Actions

Learning Objectives

After completing this badge you’ll be able to:

- Add authentication to a custom subagent.

- Add authentication to a custom action.

- Send a verification code to authenticate unverified users.

- Create custom variables to bind output and inputs.

- Test authentication functionality.

Introduction to Authentication

Agentforce Agents give you great flexibility with subagents and actions right from the start. You can easily add subagents and actions from an Asset Library or create your own, making it simple to set up your agents quickly.

For example, with the Agentforce Service Agent template, you can include subagents like Account Management, Case Management, Order Inquiries, and Reservation Management, along with the related actions for each.

However, this flexibility comes with a tradeoff—additional configuration is required if you want to add extra security or privacy to these subagents and actions. Consider which actions an agent should be able to perform without customer verification and which should always require it. Every organization has different security standards and policies for protecting customer data and verifying identities. Regardless of approach, Agentforce authentication provides a strong foundation for verifying customers securely.

Public Versus Private Actions

The first and perhaps most important step in adding authentication to your actions in Agentforce is to identify which actions require authentication. Public actions are, well… public. The agent can access subagents and actions without authenticating who the agent is talking to. It could be a known customer or a prospect—it doesn’t matter. And, you guessed it, private actions are private and require authentication. Every organization has different requirements for authentication. For example, a healthcare company might require authentication before most of the agent’s subagents or actions can be accessed, but a car dealership’s agent might not have any authentication.

Actions |

Definition |

Examples |

|---|---|---|

Public |

|

|

Private |

|

|

Pronto and Agentforce

Pronto is a food delivery company on a mission to help restaurants run better and help customers get faster, more reliable deliveries. Pronto is already using Agentforce for Service to manage merchants and storefronts, customer identities, and support interactions. However, they want their agent to execute repeatable business workflows (like verification and refunds) with precision.

Linda Rosenberg, the Agentforce admin for Pronto, is tasked with adding conditional logic + transitions to ensure sensitive actions only run for verified customers.

Here are Linda’s authentication requirements.

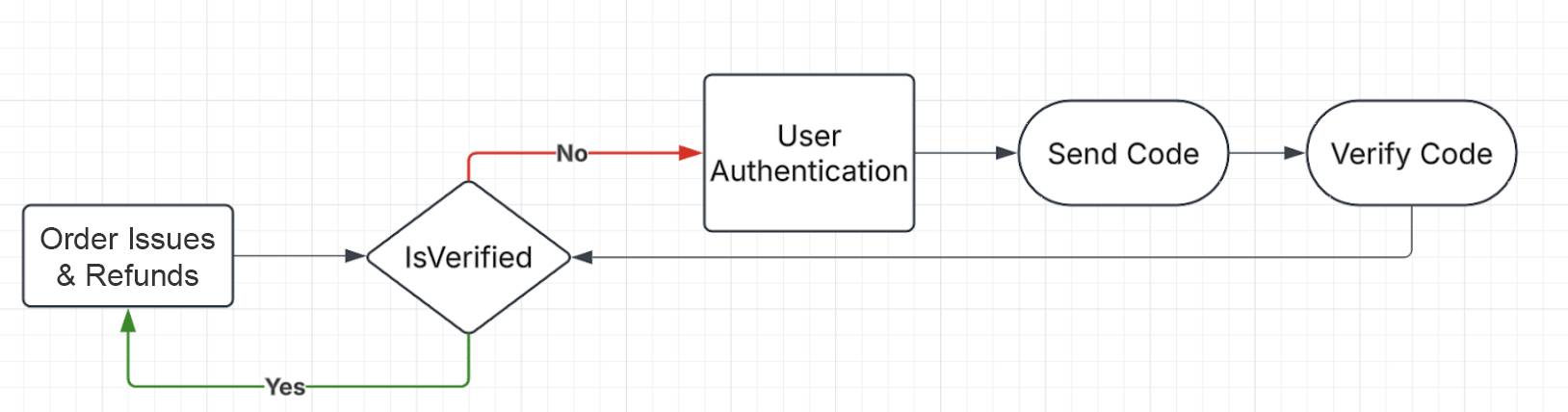

- If a customer inquires about their order status, the Order Issues and Refunds subagent and verification is triggered.

- Use two-factor verification; ask customers for their email and send a one-time verification code to that email.

- The agent can only access actions in the Order Issues and Refunds subagent once the customer is verified (the verification code matches what they were sent).

Note: This is assuming that the user in the messaging session inquiring about their case is not verified and is actively engaged in a messaging session on the Pronto experience site using Agentforce for service.

In this badge, you learn the steps Linda follows to implement authentication to relevant agent subagents and actions. First, follow these instructions to get a Developer Edition org to use for this badge.

Sign Up for a Developer Edition Org with Agentforce Studio

To complete this project, you need a custom playground that contains Agentforce Studio and the Pronto sample data.

- Click Create Playground.

- Your new org is automatically attached to your Trailhead account.

- Make note of your org's expiration date and complete this badge before then.

Enable Agentforce Studio and Email Deliverability

Linda’s first step toward setting up user authentication for Pronto is to make sure Agentforce Studio is enabled. Here is the process.

- Click

and select Setup. The Setup page opens in a new tab.

and select Setup. The Setup page opens in a new tab.

- In the Setup Quick Find, search for and select Salesforce Go.

- In the Search features... textbox, enter and select Agentforce Studio.

- Click Get Started.

- Click Turn On.

- Click Confirm.

Linda also needs to adjust the org’s email deliverability settings so an authentication code can be emailed when verifying an user.

- In the Setup Quick Find, search for and select Deliverability.

- Scroll down to the Email Domain Verification section and add a check to Use a substitute email address for unverified domains.

- In the Domain Name input, enter

gmail.com.

- Scroll back up to the top of the page and click Save.

Now that Linda has an org with Agentforce Studio turned on and email deliverability adjusted, it’s time to move on to adjusting subagents, actions, and variables.