Découverte des applications connectées

Objectifs de formation

- Décrire une application connectée

- Expliquer l’utilisation d’une application connectée

- Identifier le rôle qui vous incombera (développeur ou administrateur) dans la gestion des applications connectées

En route pour maîtriser les applications connectées

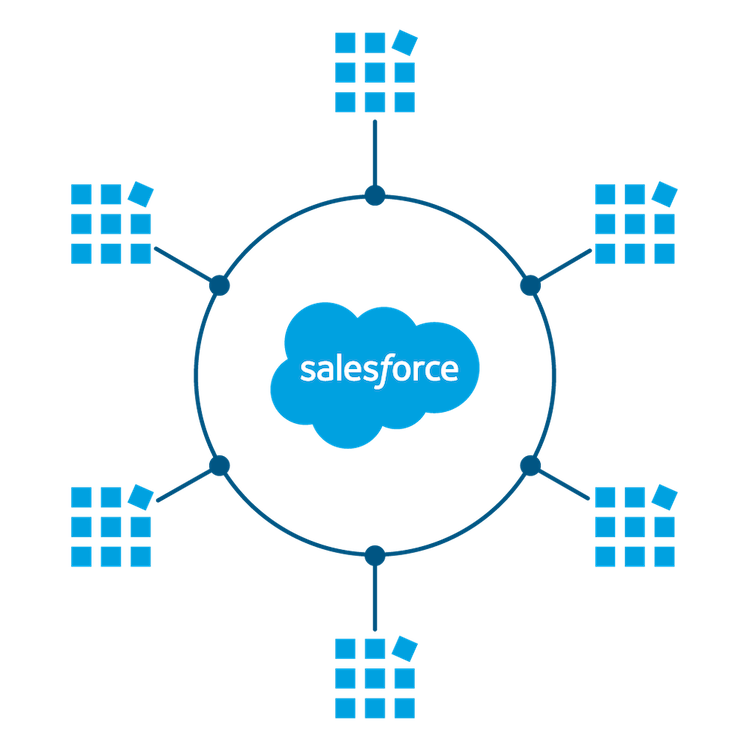

Si les applications connectées ne vous sont pas inconnues, alors vous savez qu’il existe de multiples façons de les utiliser. Si vous ne connaissez pas ces applications, vous êtes sur le point d’apprendre qu’elles constituent l’infrastructure permettant de relier ensemble vos utilisateurs, vos services externes et Salesforce. Les applications connectées sont une constituante importante de Salesforce et un parcours Trailhead entier n’est pas de trop pour les maîtriser. Ne vous inquiétez pas ! Nous vous guiderons tout au long de votre apprentissage, en commençant ici par les bases.

Dans ce module, nous vous expliquerons comment utiliser les applications connectées. Ensuite, dans les prochains modules, nous aborderons en détail leur création et leur configuration. Quand nous en aurons fini, vous maîtriserez les applications connectées.

Qu’est-ce qu’une application connectée ?

Une application connectée est une infrastructure permettant à une application externe de s’intégrer à Salesforce à l’aide d’API et de protocoles standard, tels que SAML (Security Assertion Markup Language), OAuth et OpenID Connect. Les applications connectées utilisent ces protocoles pour autoriser et authentifier les applications externes, ainsi que pour leur fournir une authentification unique (SSO). Les applications externes intégrées à Salesforce peuvent être exécutées sur la plate-forme Customer Success Platform, d’autres plates-formes, des périphériques ou des abonnements SaaS.

Ainsi, lorsque vous vous connectez à votre application mobile Salesforce et que vous y consultez vos données à partir de votre organisation Salesforce, vous utilisez une application connectée.

En saisissant les métadonnées relatives à une application externe, l’application connectée indique à Salesforce le protocole (SAML, OAuth et OpenID Connect) utilisé par l’application externe, ainsi que son lieu d’exécution. Salesforce peut ensuite lui accorder l’accès à ses données et appliquer des stratégies définissant des restrictions d’accès, telles que l’expiration de l’accès de l’application. Salesforce peut également examiner l’utilisation des applications connectées.

Utilisation des applications connectées dans une organisation Salesforce

Votre organisation peut tirer parti des applications connectées de diverses manières. Nous allons ici vous présenter leurs différents cas d’utilisation.

Accès aux données à l’aide d’une intégration d’API

Lorsque des développeurs ou des éditeurs de logiciels indépendants créent des applications Web ou mobiles qui doivent extraire des données de votre organisation Salesforce, vous pouvez utiliser des applications connectées qui joueront le rôle de clients pour effectuer des requêtes sur ces données. Pour ce faire, vous devez créer une application connectée qui s’intègre aux API Salesforce.

Par exemple, si vous souhaitez créer une application Web qui extrait des statuts de commandes depuis votre organisation Salesforce, une application connectée pourra répondre à vos besoins. L’application connectée intègre, avec l’aide d’OAuth 2.0, l’application Web à votre API Salesforce, lui autorisant l’accès aux données que vous aurez définies.

Vous pouvez également vouloir créer une application mobile effectuant des recherches dans les coordonnées des clients contenues dans votre organisation Salesforce. Dans ce cas, le kit de développement Mobile SDK de Salesforce vous permettra d’implémenter OAuth 2.0 pour votre application connectée. Votre application connectée intégrera l’application mobile à votre API Salesforce et l’autorisera à accéder aux données que vous aurez définies.

En fonction du type d’application connectée que vous intégrerez à l’API Salesforce, vous aurez le choix parmi plusieurs types de flux OAuth 2.0. Nous reviendrons sur chacun de ces flux dans l’unité suivante.

Intégration de fournisseurs de services à Salesforce

Lorsque vous utilisez Salesforce comme fournisseur d’identité, vous pouvez utiliser une application connectée pour intégrer un fournisseur de services à votre organisation. Selon la configuration de votre organisation, vous pouvez utiliser l’une des méthodes suivantes.

Utilisez une application connectée employant SAML 2.0 pour intégrer un fournisseur de services à votre organisation. Salesforce prend en charge l’authentification unique SAML (SSO) lorsque le fournisseur de services ou le fournisseur d’identité est à l’origine du flux.

Par exemple, imaginons que vous ayez créé une application Web personnalisée nommée « Vos avantages », qui met en œuvre SAML 2.0 pour authentifier l’utilisateur. Vous souhaitez que vos utilisateurs puissent se connecter à cette application avec leurs identifiants Salesforce. Pour configurer ce flux d’authentification unique, vous devez configurer l’application Web « Vos avantages » en tant qu’application connectée. Étant donné que votre organisation met en œuvre le protocole SAML, votre organisation Salesforce est déjà configurée en tant que fournisseur d’identité. C’est fait : vos utilisateurs peuvent désormais se connecter à l’application Web « Vos avantages » avec leurs identifiants Salesforce.

Vous pouvez également utiliser une application connectée qui emploie OpenID Connect afin d’intégrer un fournisseur de services à votre organisation Salesforce. Pour utiliser cette option, le fournisseur de services doit accepter les jetons OpenID Connect.

Par exemple, imaginons que vous souhaitiez que vos utilisateurs puissent s’authentifier directement depuis votre organisation Salesforce auprès d’une application externe intitulée Suivi du bien-être prenant en charge OpenID Connect. Pour paramétrer ce flux d’authentification unique, configurez votre fournisseur de services en tant qu’application connectée en employant le périmètre OpenID Connect. Cette configuration active le flux d’authentification unique pour votre application Suivi du bien-être en intégrant le fournisseur de services à votre organisation Salesforce.

Nous aborderons ces cas d’utilisation plus en détail dans une prochaine unité. En attendant, vous pouvez découvrir tout ce qu’il faut savoir sur Salesforce Identity Connect et l’authentification unique dans le module Trailhead Concepts de base de l’identité.

Établissement de l’autorisation pour les passerelles d’API externes

Salesforce peut agir en tant que serveur d’autorisation OAuth indépendant afin de protéger les ressources hébergées sur une passerelle d’API externe. Grâce à l’enregistrement client dynamique OpenID Connect, les serveurs de ressources peuvent créer de manière dynamique des applications clientes sous la forme d’applications connectées dans Salesforce. Ensuite, Salesforce peut les autoriser à accéder à des ressources protégées hébergées par le service tiers.

Ainsi, Salesforce peut par exemple œuvrer comme serveur d’autorisation OAuth pour les passerelles d’API hébergées sur la plate-forme Anypoint de MuleSoft. Cette dernière, qui est le serveur de ressources, peut créer de manière dynamique des applications clientes sous la forme d’applications connectées. Celles-ci peuvent envoyer une requête à Salesforce pour lui demander l’accès aux données protégées par les passerelles d’API. Salesforce peut alors autoriser et authentifier les applications connectées, en leur accordant l’accès aux données protégées par les passerelles d’API.

Si ce cas d’utilisation vous semble quelque peu complexe, n’ayez crainte : nous vous l’expliquerons en détail dans une prochaine unité.

Gestion de l’accès aux applications tierces

Si votre organisation utilise des applications tierces telles que celles provenant d’AppExchange, les administrateurs peuvent définir des stratégies de sécurité pour contrôler à quelles données celles-ci peuvent accéder à partir de votre organisation. Les administrateurs peuvent également définir qui peut utiliser une application tierce.

Par exemple, imaginons que vous installiez une application tierce permettant aux utilisateurs de votre organisation d’effectuer des réservations de voyages. En sélectionnant l’option « Les utilisateurs approuvés par l’administrateur sont pré-autorisés » pour l’application connectée, vous pourrez lui attribuer des profils utilisateur spécifiques. Ainsi, seuls les utilisateurs ayant ces profils auront accès à l’application. Vous pouvez également définir une stratégie de jeton d’actualisation pour révoquer l’autorisation d’accès de l’application de réservation de voyages à vos données Salesforce après un laps de temps défini.

Outre la possibilité de définir des stratégies de sécurité pour gérer les applications tierces, vous pouvez également désinstaller ces applications de l’organisation Salesforce, et, si nécessaire, leur en bloquer l’accès.

Nous reviendrons sur ce cas d’utilisation dans un module ultérieur traitant de la gestion des applications connectées.

Répartition des tâches relatives aux applications connectées

Pour faire simple, les développeurs créent et configurent des flux d’autorisation pour les applications connectées et les administrateurs définissent des stratégies et des autorisations permettant de contrôler leur utilisation. Toutefois, leurs tâches ne se limitent pas qu’à cela.

Développeur d’applications connectées

Un développeur d’applications connectées est un développeur ou un éditeur indépendant de logiciels Salesforce qui crée des intégrations d’API ou des applications externes pouvant accéder aux données Salesforce sous la forme d’une application connectée. Un développeur peut créer une application connectée pour son organisation, mais celle-ci pourra également être installée et utilisée au sein d’autres organisations Salesforce.

Administrateur d’applications connectées

L’administrateur d’applications connectées installe des applications connectées dans l’organisation Salesforce et les désinstalle. Si nécessaire, il peut bloquer l’accès à cette dernière. Il configure également des autorisations et des stratégies pour les applications, en définissant explicitement qui peut utiliser les applications connectées et à partir de quel endroit il est possible d’accéder aux applications. Ces autorisations et stratégies, qui incluent les profils, les ensembles d’autorisations, les restrictions de plage IP et l’authentification multifacteur, permettent de sécuriser davantage votre organisation.

Suite

Nous venons de vous présenter les différentes manières d’employer des applications connectées. Maintenant que vous en avez une bonne vue d’ensemble, examinons plus en détail chacun des cas d’utilisation, en commençant par l’emploi des applications connectées pour accéder à des données.

Ressources

- Aide Salesforce : Applications connectées

- Module Trailhead : Concepts de base de l’identité

- Site Web Salesforce Developers : Identity Developer Center